نحوه ورود با حساب Apple خود در 3uTools

راهنمای کامل ورود به سیستم 3uTools با حساب Apple خود برای دانلود اپلیکیشنها و مدیریت دستگاههای iOS.

اکثر مردم گنجینه ای از اطلاعات شخصی را در تلفن های خود نگه می دارند، از ایمیل ها و پیام های رسانه های اجتماعی گرفته تا جزئیات حساس بانکی. در نتیجه، عوامل مخرب اغلب این دستگاه ها را هدف قرار می دهند تا حریم خصوصی شما را به خطر بیندازند یا از هویت شما سوء استفاده کنند.

دادههای حساس شما میتواند افراد زیادی را جذب کند، از کسانی که میشناسید تا مجرمان سایبری. به همین دلیل، کشف اینکه چه کسی پشت یک هک تلفن است، می تواند چالش برانگیز باشد. با این حال، مراحلی وجود دارد که می توانید برای اینکه متوجه شوید چه کسی گوشی شما را هک کرده است، وجود دارد.

برای یادگیری بیشتر خواندن را ادامه دهید.

چگونه بفهمیم چه کسی گوشی شما را هک کرده است

امروزه بیشتر حملات سایبری با انگیزه سود پولی انجام می شود. در طول این حملات، هکرها معمولاً برای سوء استفاده از آسیبپذیریهای امنیتی در سیستم عامل یا برنامههایی که دانلود میکنید، به بدافزار متکی هستند. پس از استفاده از بدافزار برای نقض امنیت، آنها می توانند اعتبار شما را در تاریک وب بفروشند، به حساب های مالی شما دسترسی پیدا کنند یا داده های حساس شما را برای باج نگه دارند.

در چند مورد شدید، گوشی شما می تواند توسط شخصی در زندگی شما هک شود که می خواهد حرکات و اعمال شما را زیر نظر داشته باشد یا به اطلاعات خصوصی شما دسترسی داشته باشد.

برای محدود کردن لیست مظنونان خود، باید تعیین کنید که چگونه تلفن شما به خطر افتاده است. در اینجا چه باید کرد.

لیست برنامه خود را بررسی کنید

برنامهها یکی از رایجترین ابزارهایی هستند که هکرها بر روی تلفن شما کنترل میکنند. بنابراین، اگر دستگاه شما عجیب عمل کرده است، باید فوراً فهرست برنامه های خود را مرور کنید.

اگر برنامههایی را مشاهده کردید که دانلودشان را به خاطر نمیآورید، باید آنها را به صورت آنلاین جستجو کنید و نظرات آنها را بررسی کنید. بررسیها ممکن است به فعالیت مشکوک اشاره کنند و تأیید کنند که برنامه مبنای هک است. اگر هیچ برنامه غیرمعمولی متوجه نشدید، باید یک اسکن امنیتی را اجرا کنید. برخی از بدافزارها برای فرار از شناسایی طراحی شده اند، بنابراین ممکن است نتوانید آن را به تنهایی پیدا کنید.

هکرها زمانی که گوشی شما را با بدافزار آلوده می کنند به ندرت شما را هدف قرار می دهند. در عوض، آنها بدافزار را به صورت تصادفی توزیع میکنند و قصد دارند تا حد امکان دادههای بیشتری را از افراد بیشتری حذف کنند. در نتیجه، هیچ شانسی نخواهید داشت که متوجه شوید چه کسی گوشی شما را هک کرده است.

با این حال، اگر برنامه مشکوک جاسوسافزار تجاری باشد، به احتمال زیاد میتوانید بفهمید چه کسی پشت این هک است. متأسفانه، خود برنامه کمک چندانی نخواهد کرد. این برنامه ها معمولاً با ارسال نکردن مستقیم اطلاعات ضبط شده برای هکرها، از هویت هکر محافظت می کنند. در نتیجه، جزئیات شخصی که نرمافزار جاسوسی را نصب کرده است، در هیچ کجای دستگاه آلوده ذخیره نمیشود.

اما در صورت نصب نرم افزارهای جاسوسی به طور مستقیم بر روی گوشی هوشمند شما، هکر باید به دستگاه شما دسترسی فیزیکی داشته باشد. این اطلاعات میتواند به شما کمک کند فهرستی از مظنونان ایجاد کنید و تعیین کنید چه کسانی از نصب نرمافزارهای جاسوسی بر روی گوشی هوشمند شما سود میبرند. به یاد داشته باشید که نصب این برنامه ها زمان کمی می برد، بنابراین افرادی را در نظر بگیرید که می توانستند برای مدت کوتاهی به تلفن شما دسترسی داشته باشند.

قبض تلفن خود را بررسی کنید

اگر در قبض تلفن شما هزینه پیامک هایی که هرگز ارسال نکرده اید درج شده است، احتمالاً تلفن شما توسط بدافزار آلوده شده است. این نوع بدافزار برای ایجاد درآمد برای مجرمان سایبری از طریق وادار کردن تلفن شما به ارسال و دریافت پیامک با نرخ برتر طراحی شده است.

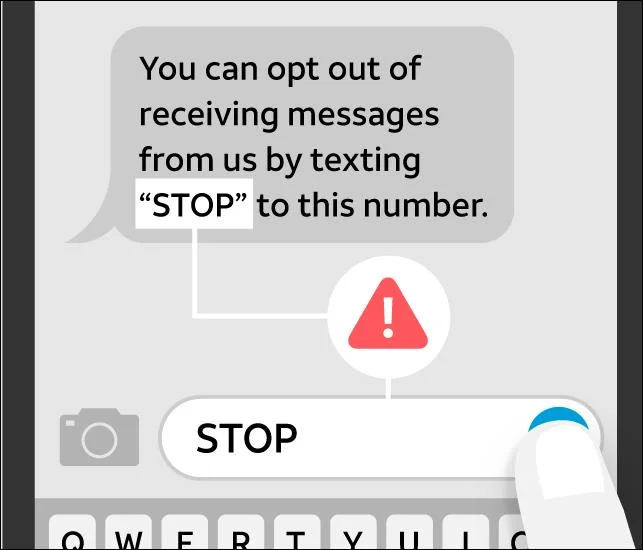

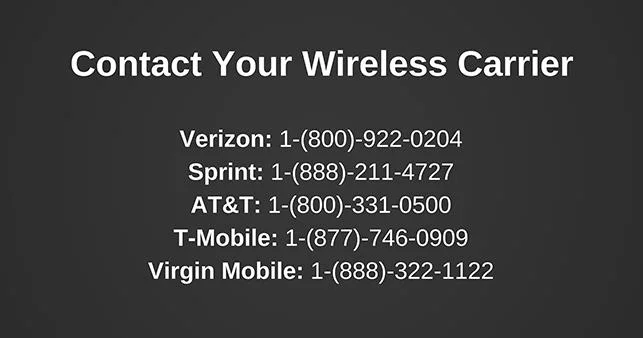

متأسفانه، احتمالاً نمی توانید دقیقاً متوجه شوید که چه کسی تلفن شما را هک کرده است زیرا این حملات به ندرت هدف قرار می گیرند. با این حال، می توانید این هزینه ها را به یکی از روش های زیر متوقف کنید:

لیست تماس خود را بررسی کنید

اگر صورتحساب تلفن و لیست برنامه شما چیز غیرعادی را فاش نمی کند، تحقیقات خود را به سمت لیست تماس خود هدایت کنید. اطمینان حاصل کنید که اخیراً به تماسهای تصادفی پاسخ ندادهاید، زیرا میتوان از آنها برای هک کردن اطلاعات یا ضبط صدای شما استفاده کرد.

باز هم، این حملات در درجه اول به صورت تصادفی انجام می شوند، بنابراین احتمالاً نمی توانید هکر دقیق را مشخص کنید.

فعالیت آنلاین خود را دوباره دنبال کنید

کلاهبرداری های فیشینگ یکی دیگر از راه های رایج دسترسی هکرها به اطلاعات خصوصی شما است. اگرچه تقریباً غیرممکن است که حدس بزنید چه کسی پشت این کلاهبرداری ها است، می توانید آنها را به شرکت مخابراتی خود گزارش دهید و آنها را مسدود کنید.

در حالی که نمی توانید تشخیص دهید چه کسی مسئول حمله است، اما معمولاً می توانید تعیین کنید که آیا قربانی فیشینگ شده اید یا خیر. به سادگی فعالیت آنلاین خود را دوباره بررسی کنید و بررسی کنید که آیا روی پیوندهای مشکوک در پیام های متنی، ایمیل ها یا پنجره های بازشو غیرمنتظره کلیک کرده اید یا خیر.

این کلاهبرداریها معمولاً از عبارات احساسی استفاده میکنند و باعث میشوند بدون فکر کردن در مورد عواقب بالقوه، روی پیوندی برای اطلاعات بیشتر کلیک کنید. بنابراین، به دنبال پیامهایی باشید که حاوی عبارات وحشتانگیز هستند و به دنبال آن یک پیوند وجود دارد.

آخرین باری که از وای فای عمومی استفاده کردید را در نظر بگیرید

هات اسپات های عمومی و محافظت شده با رمز عبور راه های مختلفی را برای افرادی که قصد مخرب دارند برای انجام حملات هک جمعی ارائه می دهند. فرض کنید تلفن شما پس از ورود به یک هات اسپات عمومی ناامن، مشکلاتی را نشان داده است. در این صورت، ممکن است شخصی اطلاعات حساس شما را حذف کرده باشد.

ایمنی حساب iCloud خود را بررسی کنید

اگر کاربر آیفون هستید، باید مراقب امنیت iCloud خود باشید. به هر حال، ورود به سیستم iCloud شکسته میتواند به هر کسی اجازه دهد به عکسهای شما دسترسی داشته باشد و نرمافزارهای جاسوسی را برای نظارت بر تماسها، پیامها و موقعیت مکانی دستگاه شما نصب کند.

حسابهای iCloud با رمزهای عبور ضعیف و بدون احراز هویت دو مرحلهای را میتوان به راحتی توسط نرمافزار شکستن رمز عبور نقض کرد. این برنامه ها برای حدس زدن صدها رمز عبور رایج برای نفوذ گسترده حساب ها استفاده می شوند. به عبارت دیگر، آنها شخصاً شما را هدف قرار نمی دهند.

با این حال، امنیت ضعیف iCloud همچنین می تواند به هر کسی که شما را می شناسد اجازه دهد ایمیل و رمز عبور شما را حدس بزند، به خصوص اگر از یک ترکیب مشابه در چندین وب سایت استفاده می کنید.

برای تعیین مقصر، باید با اپل تماس بگیرید و از آنها بخواهید جزئیات دسترسی به حساب شما را ارائه دهند. این جزئیات معمولا حاوی آدرس های IP هستند که می توانید از آنها برای شناسایی هکر استفاده کنید.

یک تله برای هکر تنظیم کنید

اگر مشکوک هستید که کسی قصد دارد گوشی شما را هک کند، می توانید آن را به دام انداخته و او را با دستان خود دستگیر کنید. از طرف دیگر، این تله به عنوان یک بازدارنده عمل می کند و از تلاش شخصی برای نفوذ به گوشی هوشمند شما جلوگیری می کند.

اپلیکیشنهایی مانند Certo Mobile Security به کاربران iOS و Android اجازه میدهند تا از فردی که قصد هک کردن گوشی خود را دارد، عکس بیصدا بگیرند. این ویژگی زمانی فعال می شود که شخصی رمز عبور نادرست را چندین بار وارد کند یا سعی کند تلفن را جابجا کند.

چگونه از هک شدن مجدد جلوگیری کنیم

پس از تعیین اینکه چه کسی مسئول هک گوشی شماست، باید اطمینان حاصل کنید که دیگر مجبور به انجام این فرآیند استرس زا نخواهید شد. توجه به اقدامات دیجیتالی خود راهی برای محافظت از تلفن و بنابراین اطلاعات شخصی شما است.

در اینجا برخی از اقدامات امنیتی وجود دارد که می تواند به شما کمک کند تا به طور قابل توجهی شانس هک شدن را کاهش دهید.

از دانلود برنامه های ترسیمی خودداری کنید

قبل از دانلود هر برنامه، مطمئن شوید که بررسی ها را بررسی کرده و مطمئن شوید که آیا برنامه معتبر است یا خیر. اگر کوچکترین به ایمنی برنامه شک دارید، بهتر است آن را نصب نکنید.

از جیلبریک کردن گوشی خود اجتناب کنید

Jailbreaking به شما امکان می دهد برنامه ها را از فروشگاه های برنامه غیر رسمی دانلود کنید. با این حال، شما را از دو جهت در برابر هک شدن آسیب پذیر می کند.

اولا، برنامه های غیر رسمی ممکن است به بدافزار یا نرم افزارهای جاسوسی آلوده شده باشند و به هکرها اجازه دسترسی به اطلاعات شخصی شما را می دهند. ثانیاً، جیلبریک شما را از دریافت وصلههای امنیتی در آخرین بهروزرسانیهای سیستمعامل باز میدارد، که علاوه بر این امنیت گوشی شما را تضع��ف میکند.

همیشه مراقب تلفن خود باشید

دسترسی فیزیکی سریعترین راه برای هکرها برای به خطر انداختن گوشی شما است. به همین دلیل، نگه داشتن تلفن همراه خود همیشه آن را ایمن نگه می دارد.

ردیابی دستگاه گم شده را فعال کنید

اگر ردیابی تلفن خود را در ملاء عام گم کنید، ردیابی دستگاه گم شده نجات دهنده خواهد بود. این به شما کمک می کند گوشی خود را قبل از دزدیده شدن یا ایجاد بدافزار پیدا کنید. بسته به دستگاه شما، ممکن است یک برنامه ردیابی بومی نصب شده باشد. اگر نه، میتوانید برنامههای شخص ثالث زیادی برای اضافه کردن این ویژگی پیدا کنید.

از اقدامات امنیتی تلفن استفاده کنید

حتی اگر کسی توانست گوشی شما را در دست بگیرد، کار او را آسان نکنید. همیشه باید از قفل رمز عبور برای گوشی خود استفاده کنید. همچنین، هرگز نباید از یک رمز عبور به راحتی قابل حدس زدن استفاده کنید. این شامل تاریخ تولد یا سایر تاریخ های مهم و رمزهای عبور پیش فرض مانند "1234" یا "0000" است. در حالت ایده آل، رمز عبور باید شامل حروف، اعداد و نمادها باشد.

احراز هویت دو مرحله ای را فعال کنید

احراز هویت دو مرحله ای یک لایه امنیتی اضافی به تلفن شما اضافه می کند، بنابراین دسترسی هکرها به دستگاه و حساب های آنلاین شما را دشوارتر می کند.

بسته به تلفن خود، می توانید بین چندین گزینه برای احراز هویت یکی را انتخاب کنید. امن ترین گزینه استفاده از چیزی است که از نظر فیزیکی دارید، مانند کلید USB، اثر انگشت یا شناسه چهره. اگرچه مردم اغلب از متون و ایمیلها برای احراز هویت استفاده میکنند، اما از طریق هکهایی مانند تعویض سیمکارت به راحتی میتوان آنها را رهگیری کرد.

همه برنامه ها را به روز نگه دارید

حتی برنامه های قابل اعتماد نیز می توانند توسط هکرها مورد سوء استفاده قرار گیرند، اگر به طور منظم به روز نشوند. به هر حال، بهروزرسانیها معمولاً با رفع اشکالات و آسیبپذیریهای امنیتی همراه هستند.

از استفاده از وای فای عمومی خودداری کنید

هرگز نباید وارد وای فای عمومی شوید مگر اینکه از شبکه خصوصی مجازی (VPN) محافظت کنید. یک VPN داده های شما را رمزگذاری می کند تا هیچ بیننده ناخواسته ای نتواند آن را ببیند.

هوشیار باشید

هیچ کس نمی خواهد افراد غیرمجاز به اطلاعات شخصی خود نگاه کنند، به خصوص با روش های متعددی که می توانند از این داده های مهم سوء استفاده کنند. بنابراین، توجه به امنیت تلفن همراه برای محافظت از حریم خصوصی و هویت شما بسیار مهم است.

حتی اگر قربانی هک شدید، اقدام سریع ضروری است. از روش های ذکر شده در این مقاله برای تشخیص اینکه چه کسی مسئول حمله است استفاده کنید. انجام اقدامات لازم برای حذف تهدید آسان تر خواهد بود.

آیا تا به حال گوشی شما هک شده است؟ متوجه شدی مسئول کی بود؟ در بخش نظرات زیر به ما اطلاع دهید.

راهنمای کامل ورود به سیستم 3uTools با حساب Apple خود برای دانلود اپلیکیشنها و مدیریت دستگاههای iOS.

راهنمای جامع برای روشن کردن تلویزیون هایسنس بدون کنترل از راه دور. با روشهای مختلف و کاربردی آشنا شوید و تلویزیون خود را به راحتی کنترل کنید.

آموزش اضافه کردن مهر تاریخ و زمان به عکسها در آیفون به کمک اپلیکیشنهای مختلف و تنظیم تاریخ و زمان در iOS.

فایل هایی که دارای پسوند DXF (فرمت تبادل طراحی) هستند معمولاً نقاشی یا تصاویر برداری هستند. در این مقاله، بهترین روشهای باز کردن فایلهای DXF را با ابزارهای مختلف بررسی خواهیم کرد.

چگونه میتوان در وی چت شخصی را مسدود یا رفع انسداد کرد؟ وی چت با بیش از یک میلیارد کاربر از جمله خدمات جذاب مسدود کردن و رفع انسداد افراد خاص را ارائه میدهد.

استفاده از 3uTools برای نصب برنامه های کاربردی برای آیفون و آیپد بسیار راحت و سریع است. بهترین ابزار برای نصب برنامه ها بدون نیاز به App Store.

آموزش گام به گام دانلود PDFs از Scribd. با استفاده از این راهنما، میتوانید به راحتی به محتوای آنلاین دسترسی پیدا کنید.

اگر میخواهید شخصی را از گروه پیام متنی آیفون حذف کنید، آسانتر از آن چیزی است که در iMessage فکر میکنید. اگر از پیام گروهی iMessage استفاده می کنید و شخصی دیگر به گروه تعلق ندارد، آن را انجام دهید

آیا تا به حال خواسته اید شماره تلفن خود را هنگام ارسال پیامک مخفی کنید؟ این مقاله روشهای مختلفی برای ارسال پیامک ناشناس ارائه میدهد.

آموزش نحوه تغییر آدرس ایمیل در SoundCloud به همراه راهنماییهای مفید برای کاربران.