نحوه حذف تمام پین ها در پینترست

در این مقاله به شما آموزش میدهیم که چگونه تمام پینهای خود را در Pinterest حذف کنید. این راهنما شامل مراحل ساده برای دستگاه های مختلف است.

زندگی امروزه با تکامل کامل جهان در مرحله دیجیتال، خودکارتر شده است. به همان اندازه که از بسیاری جهات سودمند است، تهدیدهای جدیدی را نیز در جامعه مطرح می کند. قبل از این، سارقان تنها افرادی هستند که شما به دنبال آنها هستید و از وسایل خود محافظت می کنید، اما اکنون، نوع دیگری از سارق وجود دارد که هکرها حیله گرتر و گاهی اوقات بی چهره هستند.

هک کردن یک تهدید برای سیستم و شبکه دیجیتال هر کسی است. هدف هکرهای امنیتی نقض سیستم دفاعی یک سیستم کامپیوتری است تا بتواند به آن حمله کند. به همین دلیل مهم است که سیستم خود را ایمن کنید تا هکرها را از آن دور نگه دارید.

هکرها تکنیک های مختلفی برای ورود به شبکه دارند اما معمولاً از طریق پورت های باز وارد می شوند. بدانید که آنها چیستند، چرا هدف قرار گرفته اند و چگونه آنها را ایمن کنید.

فهرست

پورت های باز چیست و چرا اهمیت دارند؟

هنگامی که کلمه پورت را می شنوید، به راحتی می توانید فرض کنید که سوراخ در کناره های دستگاهی مانند پورت اترنت یا پورت USB است. اما پورت های مجازی نیز وجود دارند که به صورت آنلاین مهم هستند. پورت های مجازی مسیرهایی هستند که ارتباطات از طریق اینترنت از طریق آن می گذرد.

درگاه های باز و بسته وجود دارد. درگاههای باز به این معنی است که این پورتها استفاده میشوند در حالی که درهای بسته رایگان هستند. پورت ها باید باز باشند تا بتوانند شبکه ها به درستی کار کنند. هنگامی که یک پورت بسته است، نمی تواند اطلاعات مناسب را به درستی ارسال کند.

چرا هکرها به پورت های باز حمله می کنند؟

آنها می گویند پورت های باز خطرناک هستند. به نوعی درست است. اگر در اینترنت جستجو کنید، نتایج جستجوی زیادی پیدا خواهید کرد که این را نشان می دهد، اما آنها واقعاً به طور طبیعی برای سیستم مضر نیستند.

همانطور که در بالا ذکر شد، آنها برای انتقال روان داده ها مورد نیاز هستند. با این حال، آنها خطرات را افزایش می دهند و می توانند یک شبکه کامپیوتری را به دلیل پیکربندی نادرست سرورها و امنیت پایین آسیب پذیر کنند.

از آنجایی که پورت ها باز هستند، هکرها می توانند از سیستم شما استفاده کنند و چندین نوع سوء استفاده را انجام دهند:

1. ویروس را گسترش دهید

هکرها می توانند عفونت بدافزار را از طریق یک پورت باز گسترش دهند. چیزی که در این مورد خطرناک است این است که آنها به راحتی می توانند بدون شناسایی اولیه وارد پورت های باز ضروری شوند. شرکتها و موسسات همیشه در پی این نوع تهدید هستند که بسیار محبوب میشود.

2. خرابی سرورها

سیستم های کامپیوتری برای مبارزه با هک ها باید امنیت داشته باشند. با این حال، بسته به سطح امنیت و تخصص هکر، یک سیستم کامپیوتری ممکن است سقوط کند و از کار بیفتد. ممکن است خراب شود یا کاملاً غیرقابل استفاده باشد.

حفظ حریم خصوصی داده ها موضوع داغی است زیرا تقریباً داده های شخصی و مهم همه اکنون آنلاین هستند. با سرورهای آسیب پذیر، داده های محرمانه می توانند منتشر یا گرفته شوند. اطلاعات جدید را نیز می توان در سرور قرار داد. هکرها میتوانند دادههای شما را ویرایش کنند و یک فایل احراز هویت نشده اضافه کنند که میتواند کاربران را گمراه کند و سیستم را مختل کند.

می توانید از NordVPN یا سایر ارائه دهندگان خدمات خصوصی مجازی استفاده کنید تا ترافیک آنلاین خود را به حداقل برسانید و آدرس IP خود را پنهان کنید تا پیدا کردن شما آسان نباشد. چندین راه برای محافظت از داده های شما ارائه شده است.

چگونه از پورت های باز در برابر هک شدن محافظت کنیم؟

هکرها می توانند شبکه های شما را اسکن کنند و به دنبال پورت های باز برای نفوذ بگردند. بسیار مهم است که بدانید چگونه از سیستم خود در برابر هک شدن محافظت کنید و از شبکه خود محافظت کنید. در اینجا سه مرحله وجود دارد که می توانید برای ایمن سازی پورت های مجازی خود دنبال کنید :

1. پورت های باز شده را بررسی کنید

اولین کاری که باید انجام دهید اسکن پورت است. اسکن پورت مانند ضربه زدن به درب کسی است که ببیند آیا کسی در خانه است یا خیر. این کار برای اطلاع از وجود پورت های باز انجام می شود. همچنین می توانید بررسی کنید که آیا این پورت ها داده ها را ارسال یا دریافت می کنند.

2. پورت ها را درک کنید

قبل از اینکه بتوانید پورت ها را ببندید، باید با آنها آشنا باشید. پورت های باز معمول عبارتند از:

برای اینکه شبکه شما کار کند لازم نیست همه پورت ها باز شوند، بنابراین بدانید چه پورت هایی برای استفاده لازم است و چگونه روی سرور شما تأثیر می گذارد. در حالی که میزان استفاده از پورت خود را مشخص می کنید، پروتکل ها و فرآیندهای آنها را نیز شناسایی خواهید کرد.

زمانی که بدانید پورت ها چگونه کار می کنند، می توانید تهدیدات را شناسایی کنید. هنگامی که آنها را یاد می گیرید به محافظت از سیستم شما کمک می کند زیرا هنگامی که فرآیند یا پروتکل دیگری را پیدا کردید، از یک تهدید احتمالی در سیستم خود مطلع می شوید.

3. بدانید که در معرض خطر هستند

آخرین مرحله ای که می توانید برای محافظت از سیستم خود انجام دهید، بستن پورت های باز شده است که در معرض خطر هستند. پلتفرم هایی وجود دارند که می توان از آنها برای بستن پورت ها استفاده کرد. بستن آنها با دانستن اینکه کدام یک به تهدیدات مرتبط هستند آسان تر است.

از آنجایی که می دانید کدام پورت برای باز بودن لازم است و کدام پورت برای باز بودن غیر ضروری است، اکنون می توانید آنها را ببندید تا حفاظت را بدون به خطر انداختن توانایی عملکرد سیستم، افزایش دهید.

این ترسناک است که فکر کنید ممکن است تهدیدی در کمین رایانه شما باشد. قابل درک است زیرا قابل مشاهده نیست. مردم آنقدر آزادانه از فناوری استفاده می کنند که فراموش می کنند بدون اقدامات احتیاطی مناسب ممکن است خود را به خطر بیندازند.

هکرها می توانند ویروس ها را از طریق پورت های باز وارد کنند که می تواند منجر به از کار افتادن سیستم شما شود. داده های شما نیز آسیب پذیر هستند زیرا هکرها می توانند داده های خصوصی را در اختیار عموم قرار دهند. کارهایی که آنها می توانند انجام دهند نگران کننده است، اما می توان از همه اینها جلوگیری کرد.

مهم است که خود را در مورد خطر آنلاین بودن آموزش دهید. با اطلاع از آسیب های احتمالی وارد شده توسط هکر به سیستم خود، می توانید سیستم کامپیوتری خود را آماده کنید. برای ایمن کردن پورتها میتوانید سه مرحله را دنبال کنید: پورتهای باز را بررسی کنید، نحوه استفاده و فرآیند آنها را بدانید و پورتها را ببندید. شما همچنین می توانید ردپای دیجیتال خود را با سیستم عامل های خصوصی جارو کنید.

هکرها دانش لازم برای نفوذ به سیستم شما را دارند. عاقلانه است که خود را نیز مجهز کنید. برای تقویت شبکه و بررسی پورت های خود می توانید کارشناسان فناوری اطلاعات را استخدام کنید. مراقب سیستم های کامپیوتری خود باشید و از آنها در برابر هکرها محافظت کنید.

در این مقاله به شما آموزش میدهیم که چگونه تمام پینهای خود را در Pinterest حذف کنید. این راهنما شامل مراحل ساده برای دستگاه های مختلف است.

در حال حاضر Chrome به دلیل پایداری و کمکی که ارائه می دهد محبوب ترین مرورگر وب است. با این حال ، با خطاهایی همچون "این صفحه وب در دسترس نیست" مواجه میشود.

حذف واترمارک در CapCut به راحتی امکان پذیر است. بهترین روشها برای ویرایش ویدیو را در این مقاله بیابید.

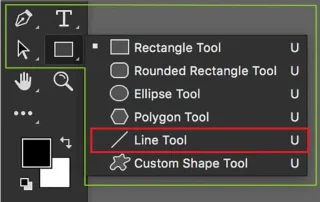

با مقاله نحوه ترسیم فلش در فتوشاپ با این 5 ابزار ساده، به راحتی فلش هایی را که می خواهید ترسیم خواهید کرد.

آموزش کامل نحوه تنظیم کانال های تلویزیونی TCL با مراحل دقیق و نکات مهم.

افزودن صفحات شماره گذاری شده به طرح دارای مزایای عملی بسیاری است. با این حال، Canva ویژگی شمارهگذاری خودکار صفحه را ندارد. در این مقاله روشهای موثر برای شمارهگذاری صفحات در Canva را بررسی میکنیم.

در مقاله زیر ، WebTech360 به شما راهنمایی می کند که چگونه با تلویزیون Skyworth کانال ها را به راحتی تنظیم کنید و از کانالهای سرگرمی ویژه لذت ببرید.

نصب و راهاندازی پرینتر Canon LBP 1210 به سادگی با مراحل بهروزرسانی شده برای ویندوز 7 و XP.

در این مقاله، بهترین روشها برای بزرگنمایی در Minecraft را بررسی میکنیم و نکات مفیدی درباره گزینههای بزرگنمایی در پلتفرمهای مختلف برای شما ارائه میدهیم.

VLC Media Player یکی از محبوب ترین نرم افزار پخش کننده موسیقی و فیلم است. با این راهنما میتوانید زبان VLC Media Player را به ویتنامی تغییر دهید.