درک تکنیکهای شکستن رمز عبور که هکرها برای باز کردن حسابهای آنلاین شما استفاده میکنند، راهی عالی برای اطمینان از اینکه هرگز برای شما اتفاق نمیافتد، است.

مطمئناً همیشه باید رمز عبور خود را تغییر دهید، و گاهی اوقات بیشتر از آنچه فکر میکنید فوریت، اما کاهش سرقت راهی عالی برای حفظ امنیت حسابتان است. همیشه میتوانید به www.haveibeenpwned.com سر بزنید تا بررسی کنید که آیا در معرض خطر هستید یا خیر، اما صرفاً اینکه فکر کنید رمز عبور شما به اندازهای امن است که هک نشود، طرز فکر بدی است.

بنابراین، برای کمک به شما در درک اینکه چگونه هکرها رمزهای عبور شما را به دست می آورند – ایمن یا غیر آن – ما فهرستی از ده تکنیک برتر شکستن رمز عبور مورد استفاده توسط هکرها را گردآوری کرده ایم. برخی از روش های زیر مطمئنا قدیمی هستند، اما این بدان معنا نیست که هنوز مورد استفاده قرار نمی گیرند. با دقت بخوانید و یاد بگیرید که چه چیزی را باید کاهش دهید.

ده تکنیک برتر شکستن رمز عبور که توسط هکرها استفاده می شود

1. فیشینگ

یک راه آسان برای هک وجود دارد، از کاربر رمز عبور خود را بخواهید. یک ایمیل فیشینگ خواننده ناآگاه را به صفحه ورود جعلی مرتبط با هر سرویسی که هکر میخواهد به آن دسترسی داشته باشد هدایت میکند، معمولاً با درخواست از کاربر برای رفع مشکل وحشتناک امنیت خود. سپس آن صفحه رمز عبور خود را بررسی می کند و هکر می تواند از آن برای اهداف خود استفاده کند.

چرا زحمت شکستن رمز عبور را به زحمت بیاندازید در حالی که کاربر با خوشحالی آن را به شما می دهد؟

2. مهندسی اجتماعی

مهندسی اجتماعی کل مفهوم «از کاربر بپرس» را خارج از صندوق ورودی میگیرد که فیشینگ تمایل دارد به آن و در دنیای واقعی وارد شود.

یکی از موارد مورد علاقه مهندس اجتماعی این است که با دفتری تماس بگیرد که خود را به عنوان یک فرد فناوری امنیت فناوری اطلاعات نشان می دهد و به سادگی رمز ورود به شبکه را درخواست می کند. از اینکه این چند وقت یکبار کار می کند شگفت زده خواهید شد. برخی حتی غدد جنسی لازم برای پوشیدن کت و شلوار و نشان نام را قبل از ورود به یک کسب و کار دارند تا همان سوال را رو در رو از مسئول پذیرش بپرسند.

بارها و بارها نشان داده شده است که بسیاری از کسب و کارها یا از امنیت خوبی برخوردار نیستند یا مردم بسیار صمیمی و قابل اعتماد هستند در حالی که نباید باشند، مانند دسترسی افراد به مکان های حساس به دلیل یک داستان یونیفرم یا هق هق.

3. بدافزار

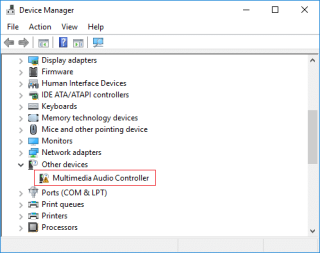

بدافزار اشکال مختلفی دارد، مانند keylogger، که به عنوان scraper صفحه نیز شناخته میشود، که هر چیزی را که تایپ میکنید یا اسکرینشات میگیرد در طول فرآیند ورود ثبت میکند و سپس یک کپی از این فایل را به مرکز هکر ارسال میکند.

برخی از بدافزارها به دنبال وجود فایل رمز عبور سرویس گیرنده مرورگر وب می گردند و آن را کپی می کنند، که، مگر اینکه به درستی رمزگذاری شده باشد، حاوی رمزهای عبور ذخیره شده به راحتی از تاریخچه مرور کاربر است.

4. حمله دیکشنری

حمله فرهنگ لغت از یک فایل ساده حاوی کلماتی استفاده می کند که در یک فرهنگ لغت یافت می شوند، از این رو نام نسبتاً ساده آن است. به عبارت دیگر، این حمله دقیقاً از همان کلماتی استفاده می کند که بسیاری از افراد از آن به عنوان رمز عبور خود استفاده می کنند.

گروه بندی هوشمندانه کلماتی مانند "letmein" یا "superadministratorguy" از شکسته شدن رمز عبور شما به این روش جلوگیری نمی کند - خوب، نه بیشتر از چند ثانیه اضافی.

5. حمله به جدول رنگین کمان

جداول رنگین کمان آنقدرها که از نامشان پیداست رنگارنگ نیستند، اما برای یک هکر، رمز عبور شما می تواند در انتهای آن باشد. در سادهترین روش ممکن، میتوانید جدول رنگین کمان را به فهرستی از هشهای از پیش محاسبهشده تبدیل کنید - مقدار عددی مورد استفاده هنگام رمزگذاری رمز عبور. این جدول حاوی هشهای همه ترکیبهای رمز عبور ممکن برای هر الگوریتم هش است. جداول Rainbow جذاب هستند زیرا زمان مورد نیاز برای شکستن هش رمز عبور را کاهش می دهد و فقط به دنبال چیزی در لیست می شود.

با این حال، جداول رنگین کمان چیزهای بزرگ و سختی هستند. آنها برای اجرا به قدرت محاسباتی جدی نیاز دارند و اگر جدولی که در تلاش برای پیدا کردن آن است قبل از هش کردن الگوریتم، با اضافه کردن کاراکترهای تصادفی به رمز عبور خود "سالت" شده باشد، بی فایده می شود.

صحبت از وجود میزهای رنگین کمان نمکی وجود دارد، اما این میزها به قدری بزرگ هستند که استفاده از آنها در عمل دشوار است. آنها احتمالا فقط با یک مجموعه از پیش تعریف شده "کاراکتر تصادفی" و رشته های رمز عبور زیر 12 کاراکتر کار می کنند، زیرا در غیر این صورت اندازه جدول حتی برای هکرهای سطح ایالت نیز بسیار دشوار است.

6. عنکبوت

هکرهای باهوش متوجه شده اند که بسیاری از رمزهای عبور شرکتی از کلماتی تشکیل شده اند که به خود کسب و کار مرتبط هستند. مطالعه ادبیات شرکت، مطالب فروش وب سایت، و حتی وب سایت های رقبا و مشتریان فهرست شده می تواند مهمات را برای ایجاد یک لیست کلمات سفارشی برای استفاده در یک حمله بی رحمانه فراهم کند.

هکرهای واقعا باهوش این فرآیند را خودکار کرده اند و به یک برنامه کاربردی عنکبوتی مانند خزنده های وب که توسط موتورهای جستجوی پیشرو استفاده می شود اجازه می دهند کلمات کلیدی را شناسایی کرده و سپس لیست ها را برای آنها جمع آوری و جمع آوری کند.

7. کرک آفلاین

تصور اینکه گذرواژهها زمانی ایمن هستند که سیستمهایی که از آنها محافظت میکنند پس از سه یا چهار حدس اشتباه، کاربران را قفل میکنند و برنامههای حدسزنی خودکار را مسدود میکنند، آسان است. خوب، اگر به خاطر این واقعیت نبود که بیشتر هک رمز عبور به صورت آفلاین و با استفاده از مجموعهای از هشها در یک فایل رمز عبور که از یک سیستم در معرض خطر «بهدستآمده» است، صادق بود.

اغلب هدف مورد نظر از طریق هک شخص ثالث به خطر افتاده است، که سپس دسترسی به سرورهای سیستم و آن فایل های هش رمز عبور کاربر بسیار مهم را فراهم می کند. پسورد شکن پس از آن می تواند تا زمانی که نیاز داشته باشد تلاش کند و بدون هشدار به سیستم هدف یا کاربر فردی، کد را بشکند.

8. حمله Brute Force

مشابه حمله دیکشنری، حمله brute force با یک امتیاز اضافی برای هکر همراه است. به جای استفاده ساده از کلمات، یک حمله brute force به آنها اجازه میدهد تا با کار کردن بر روی تمام ترکیبهای الفا-عددی ممکن از aaa1 تا zzz10، کلمات غیر دیکشنری را شناسایی کنند.

این سریع نیست، به شرط اینکه رمز عبور شما بیش از چند کاراکتر باشد، اما در نهایت رمز عبور شما را آشکار می کند. حملات Brute force را میتوان با پرتاب اسببخار محاسباتی اضافی، هم از نظر قدرت پردازش - از جمله استفاده از قدرت پردازنده گرافیکی کارت گرافیکتان - و هم از نظر اعداد ماشین، مانند استفاده از مدلهای محاسباتی توزیعشده مانند استخراجکنندگان بیتکوین آنلاین، کوتاهتر کرد.

9. موج سواری شانه

شکل دیگری از مهندسی اجتماعی، موجسواری شانهای، همانطور که نشان میدهد، مستلزم نگاه کردن به روی شانههای یک فرد در حالی که در حال وارد کردن اعتبار، رمز عبور و غیره است. اگرچه این مفهوم از فناوری بسیار پایینی برخوردار است، از تعداد گذرواژهها و اطلاعات حساس شگفت زده خواهید شد. از این طریق به سرقت رفته است، بنابراین هنگام دسترسی به حساب های بانکی و غیره در حال حرکت از محیط اطراف خود آگاه باشید.

مطمئن ترین هکرها ظاهر یک پیک بسته، تکنسین خدمات تهویه مطبوع یا هر چیز دیگری را که باعث دسترسی آنها به یک ساختمان اداری می شود را به خود می گیرند. هنگامی که آنها وارد می شوند، "یونیفرم" پرسنل خدمات نوعی پاس رایگان را برای پرسه زدن بدون مانع و یادداشت رمز عبور توسط اعضای واقعی کارکنان ارائه می دهد. همچنین فرصتی عالی برای تمام آن یادداشتهای پس از آن که به جلوی صفحههای LCD چسبانده شدهاند و لاگینهایی روی آنها نوشته شده است، فراهم میکند.

10. حدس بزنید

بهترین دوست کرکرهای رمز عبور، البته قابل پیش بینی بودن کاربر است. بعید است که رمز عبور تصادفی واقعی با استفاده از نرم افزار اختصاص داده شده به کار ایجاد شده باشد.

در عوض، به لطف وابستگی عاطفی مغز ما به چیزهایی که دوست داریم، این احتمال وجود دارد که این رمزهای عبور تصادفی بر اساس علایق، سرگرمیها، حیوانات خانگی، خانواده و غیره باشد. در واقع، گذرواژهها بر اساس همه چیزهایی هستند که ما دوست داریم در مورد آنها در شبکههای اجتماعی چت کنیم و حتی در نمایههای خود قرار دهیم. کرکرهای رمز عبور به احتمال زیاد به این اطلاعات نگاه می کنند و در هنگام تلاش برای شکستن یک رمز عبور در سطح مصرف کننده بدون توسل به فرهنگ لغت یا حملات brute force، حدس های معدودی – اغلب درست – می پردازند.

سایر حملاتی که باید مراقب باشید

اگر هکرها چیزی کم دارند، این خلاقیت نیست. با استفاده از انواع تکنیک ها و انطباق با پروتکل های امنیتی همیشه در حال تغییر، این مداخله گرها به موفقیت خود ادامه می دهند.

برای مثال، هر کسی در شبکههای اجتماعی احتمالاً آزمونها و قالبهای سرگرمکنندهای را دیده است که از شما میخواهند در مورد اولین ماشین، غذای مورد علاقهتان، آهنگ شماره یک در تولد ۱۴ سالگیتان صحبت کنید. اگرچه این بازیها بیضرر به نظر میرسند و مطمئناً ارسال آنها سرگرمکننده است، اما در واقع یک الگوی باز برای سؤالات امنیتی و پاسخهای تأیید دسترسی به حساب هستند.

هنگام راهاندازی حساب، شاید سعی کنید از پاسخهایی استفاده کنید که در واقع به شما مربوط نیستند، اما میتوانید به راحتی آنها را به خاطر بسپارید. "اولین ماشین شما چه بود؟" به جای پاسخ صادقانه، ماشین رویایی خود را به جای آن قرار دهید. در غیر این صورت، به سادگی هیچ پاسخ امنیتی را به صورت آنلاین پست نکنید.

یکی دیگر از راههای دسترسی، بازنشانی رمز عبور است. بهترین خط دفاع در برابر فردی که رمز عبور شما را بازنشانی می کند، استفاده از آدرس ایمیلی است که مرتباً آن را چک می کنید و اطلاعات تماس خود را به روز نگه می دارید. در صورت موجود بودن، همیشه احراز هویت دو مرحلهای را فعال کنید. حتی اگر هکر رمز عبور شما را بیاموزد، نمی تواند بدون کد تایید منحصر به فرد به حساب کاربری دسترسی پیدا کند.

بهترین روش ها برای محافظت از خود در برابر هکرها

- رمزهای عبور قوی و منحصر به فرد را برای همه حساب های خود حفظ کنید، مدیریت های رمز عبور در دسترس هستند.

- خودسرانه روی لینک ها کلیک نکنید یا فایل های موجود در ایمیل ها را دانلود نکنید، بهتر است این کار را اصلا انجام ندهید اما ایمیل های فعال سازی مانع از این کار می شوند.

- بهروزرسانیهای امنیتی را به صورت دورهای بررسی و اعمال کنید. اکثر رایانه های کاری ممکن است این اجازه را ندهند، مدیر سیستم از این موارد مراقبت می کند.

- هنگام استفاده از رایانه یا درایو جدید، از رمزگذاری استفاده کنید. میتوانید یک HDD/SSD را با دادههای روی آن رمزگذاری کنید، اما به دلیل اطلاعات اضافی ممکن است ساعتها یا روزها طول بکشد.

- از مفهوم حداقل امتیاز استفاده کنید، به این معنی که فقط به آنچه نیاز است دسترسی داشته باشید. اساساً، حسابهای کاربری ایجاد کنید که برای استفاده معمولی از رایانه توسط شما یا دوستان و خانواده ادمین نیستند.

سوالات متداول

چرا برای هر سایت به رمز عبور متفاوتی نیاز دارم؟

احتمالاً میدانید که نباید رمز عبور خود را اعلام کنید و نباید محتوایی را که با آن آشنایی ندارید دانلود کنید، اما در مورد حسابهایی که هر روز وارد آن میشوید چطور؟ فرض کنید برای حساب بانکی خود از همان رمز عبوری استفاده می کنید که برای یک حساب دلخواه مانند Grammarly استفاده می کنید. اگر Grammarly هک شود، کاربر پسورد بانکی شما را نیز دارد (و احتمالاً ایمیل شما دسترسی به تمام منابع مالی شما را آسانتر میکند).

برای محافظت از حساب هایم چه کاری می توانم انجام دهم؟

استفاده از 2FA در هر حسابی که این ویژگی را ارائه می دهد، استفاده از رمزهای عبور منحصر به فرد برای هر حساب، و استفاده از ترکیبی از حروف و نمادها بهترین خط دفاعی در برابر هکرها است. همانطور که قبلاً گفته شد، راههای مختلفی وجود دارد که هکرها به حسابهای شما دسترسی پیدا میکنند، بنابراین چیزهای دیگری که باید به طور منظم انجام دهید این است که نرمافزار و برنامههای خود را بهروز نگه دارید (برای وصلههای امنیتی) و اجتناب از هر گونه دانلودی که با آن آشنا نیستید.

امن ترین راه برای حفظ رمز عبور چیست؟

نگه داشتن چندین رمز عبور عجیب و غریب می تواند فوق العاده دشوار باشد. اگرچه انجام فرآیند بازنشانی رمز عبور بسیار بهتر از به خطر افتادن حساب های شما است، اما زمان بر است. برای ایمن نگه داشتن گذرواژههای خود، میتوانید از سرویسی مانند Last Pass یا KeePass برای ذخیره همه رمزهای عبور حساب خود استفاده کنید.

همچنین میتوانید از یک الگوریتم منحصربهفرد برای حفظ رمزهای عبور خود و در عین حال آسانتر به خاطر سپردن آنها استفاده کنید. به عنوان مثال، PayPal می تواند چیزی شبیه hwpp+c832 باشد. در اصل، این رمز عبور اولین حرف هر شکست در URL (https://www.paypal.com) با آخرین شماره در سال تولد همه افراد در خانه شما است (فقط به عنوان مثال). وقتی وارد حساب کاربری خود می شوید، URL را مشاهده کنید که چند حرف اول این رمز عبور را به شما می دهد.

نمادها را اضافه کنید تا هک رمز عبور خود را دشوارتر کنید، اما آنها را طوری سازماندهی کنید که به خاطر سپردن آنها آسان تر باشد. به عنوان مثال، نماد "+" می تواند برای هر حساب مربوط به سرگرمی باشد در حالی که "!" می تواند برای حساب های مالی استفاده شود.

تمرین ایمنی آنلاین

در یک عصر جهانی که ارتباطات در سراسر جهان ظاهراً در یک لحظه امکانپذیر است، مهم است که به خاطر داشته باشید که همه نیت خوبی ندارند. با مدیریت فعال و به روز رسانی رمزهای عبور و آگاهی از نشت اطلاعات رسانه های اجتماعی، از خود به صورت آنلاین محافظت کنید. به اشتراک گذاری مراقبت است، اما نه اطلاعات شخصی به منظور تبدیل شدن به یک هدف آسان برای مجرمان سایبری.